Afficher le sommaire Masquer le sommaire

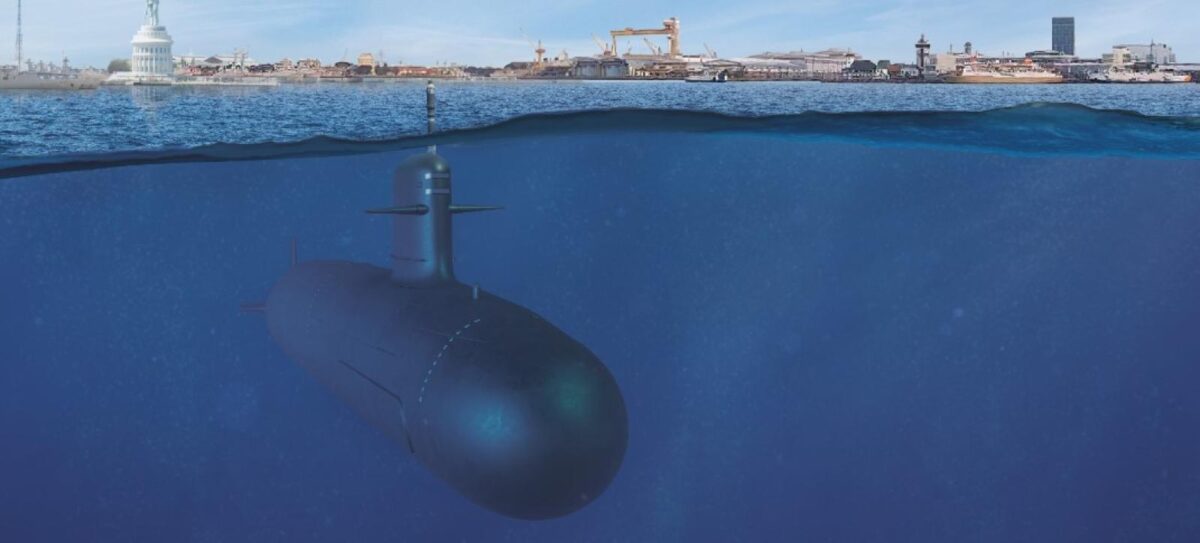

Un cybercriminel affirme détenir une masse de données sensibles extraites des systèmes internes de Naval Group, fleuron français de la construction navale de défense. L’entreprise, tout en prenant la menace au sérieux, affirme n’avoir détecté à ce jour aucune intrusion. Une enquête est en cours, menée en lien étroit avec les autorités. L’affaire soulève des préoccupations majeures quant à la sécurité nationale.

Le 23 juillet 2025, un message énigmatique publié sur un forum du Dark Web jette un trouble dans les milieux de la cybersécurité. Un hacker, encore non identifié, revendique l’exfiltration de documents classés provenant de Naval Group. Il ne demande ni rançon ni médiatisation, mais exige d’être contacté directement par l’entreprise avant le 26 juillet. Faute de quoi, il menace de diffuser publiquement l’ensemble des fichiers.

A LIRE AUSSI

Comment la Corée du Nord finance son programme nucléaire et militaire en volant des cryptomonnaies

Pour appuyer ses dires, il met en ligne un premier lot d’environ 13 gigaoctets de données. Parmi celles-ci, des vidéos issues d’un ancien système de surveillance sous-marin, datant de 2003. Si leur valeur stratégique semble limitée, elles visent à accréditer la thèse d’une compromission réelle en montrant que l’auteur dispose bien d’informations internes.

Le cybercriminel affirme également être en possession d’éléments autrement plus sensibles : documents techniques couvrant la période 2019-2024, typologie du réseau informatique interne de Naval Group, voire le code source du système de gestion des combats (CMS) embarqué sur les sous-marins et frégates du groupe. Ces assertions, relayées par les médias spécialisés Numerama et Cybernews, n’ont pour l’heure pas été confirmées par des sources indépendantes.

Aucune intrusion confirmée, mais des analyses techniques en cours

Contacté par plusieurs médias, Naval Group a reconnu, dès le 24 juillet, avoir « détecté un potentiel incident de cybersécurité ». L’entreprise précise qu’aucune intrusion n’a été identifiée à ce stade par ses équipes, qui poursuivent les analyses techniques en collaboration avec le CERT interne et les services de l’État. Une plainte a été déposée, et l’ensemble des ressources techniques du groupe mobilisé pour établir l’authenticité et la provenance des documents diffusés.

Dans une déclaration datée du 26 juillet, l’industriel évoque une « attaque réputationnelle » et dénonce la diffusion publique d’allégations non vérifiées. Les investigations restent en cours. « De nombreuses rumeurs circulent. À date, les investigations ne permettent pas de confirmer ou d’infirmer les informations publiées », précise le groupe, appelant à la prudence.

Des données potentiellement stratégiques mises en ligne sur le Dark Web

L’affaire survient dans un contexte géopolitique sensible, alors que Naval Group joue un rôle clé dans la stratégie industrielle de défense de la France. L’entreprise conçoit notamment les sous-marins nucléaires, le porte-avions Charles de Gaulle et plusieurs classes de frégates de combat. Une fuite de données techniques concernant ces équipements, si elle devait être avérée, poserait un risque considérable pour la sécurité nationale, en particulier si des codes sources opérationnels ou des schémas de réseaux venaient à être exposés.

La diffusion de ces informations pourrait ouvrir la voie à des cyberattaques ciblées de la part d’États ou de groupes hostiles, exploitant d’éventuelles failles du CMS ou des systèmes de commandement. Le risque obligerait potentiellement à revoir des protocoles de sécurité, voire à mettre à jour tout ou partie des logiciels embarqués.

Un enjeu majeur pour la sécurité nationale

Pour l’heure, les intentions réelles du cybercriminel restent floues. Le message initial, posté sur un forum fréquenté par des groupes de hackers russophones, ne s’accompagne d’aucune revendication politique ou idéologique claire. Il ne semble pas non plus s’agir d’un acte de cyberespionnage conventionnel, dans la mesure où l’auteur cherche à provoquer un contact direct plutôt qu’à vendre les données.

Naval Group, régulièrement ciblé par des tentatives de déstabilisation numérique, avait déjà été visé ces derniers mois par des attaques à visée symbolique, notamment le défacement temporaire de sa page d’accueil par des groupes prorusses. Ces actions, sans conséquences opérationnelles, visaient surtout à ternir l’image du groupe.

L’affaire actuelle, en revanche, pourrait marquer un tournant. Si les allégations du hacker étaient confirmées, elle constituerait l’un des incidents cyber les plus graves ayant touché un acteur de la défense européenne au cours des dernières années. Elle mettrait également en lumière la complexité croissante des menaces hybrides, où la ligne entre désinformation, chantage numérique et intrusion réelle devient de plus en plus floue.

Dans l’attente des résultats de l’enquête, l’approche adoptée par Naval Group reste celle d’une vigilance active. « Nous prenons toute alerte cyber très au sérieux », souligne le groupe, qui dit rester mobilisé pour vérifier la réalité des faits et prendre, le cas échéant, les mesures nécessaires pour sécuriser ses systèmes.